Для чего нужна группа безопасности в системе отопления

Оглавление статьи

Доброго времени суток, мой дорогой читатель! В этой статье я кратко расскажу зачем нужна группа безопасности в системе отопления, а также расскажу о правилах ее установки. Итак, начнем с определения.

Что такое группа безопасности?

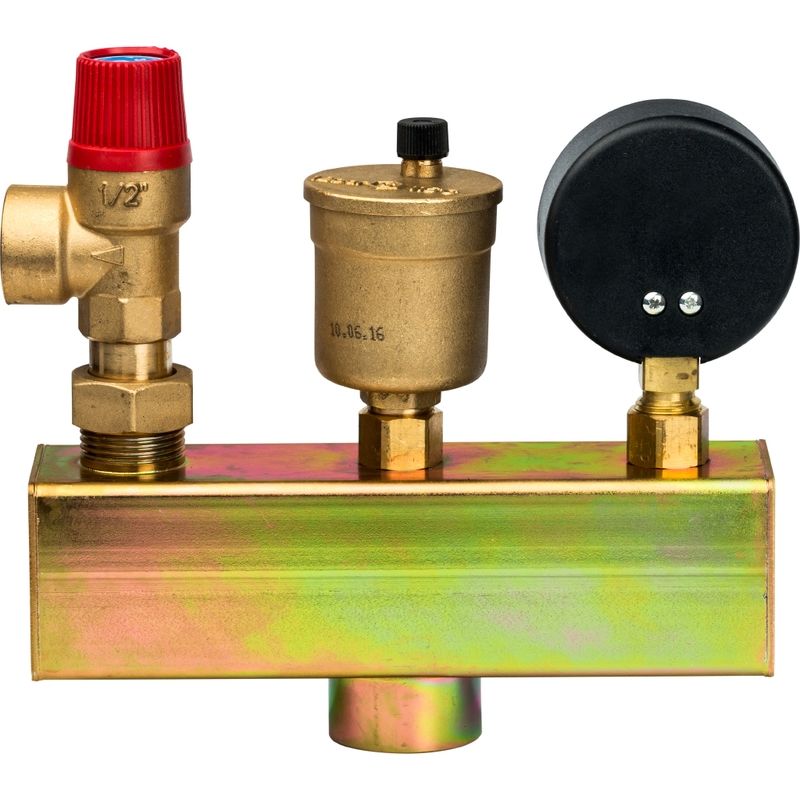

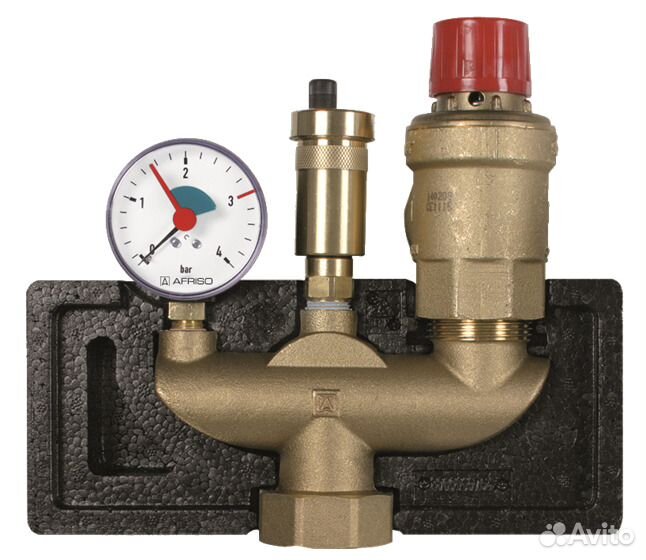

Группа безопасности — узел, который объединяет в себе несколько устройств. Стандартный набор устройств группы безопасности будет следующим:

- Манометр — прибор, показывающий давление в системе отопления.

- Автоматический воздухоотводчик — служит для удаления из системы воздушных пробок.

- Предохранительный клапан — главная часть группы, которая сбрасывает давление в случае его превышения.

Стандартная группа безопасности имеет в своем составе предохранительный клапан, рассчитанный на давление 3 атмосферы.

Как работает предохранительный клапан?

Давайте более подробно остановимся на предохранительном клапане.

Из верхнего рисунка видно, что принцип работы клапана очень простой. Внутри него расположен поршень, который прижимается к седлу клапана при помощи пружины. Как только давление становится достаточно большим, чтобы приподнять поршень, происходит сброс теплоносителя в какую-нибудь емкость или вообще на пол.

В стандартной группе безопасности стоит клапан, рассчитанный на сброс при давлении больше 3 атмосфер. Нужно помнить, что самым слабым местом в системе отопления (по давлению) является котел, поэтому группу безопасности подбирают по давлению, на которое он рассчитан.

Правила установки группы безопасности.

Во время монтажа группы безопасности котла нужно соблюдать следующие правила:

- манометр, воздухоотводчик и предохранительный клапан необходимо закрутить на консоли и проверить герметичность всех соединений.

- Группа безопасности должна быть установлена выше уровня котла.

Либо на специальное посадочное место, которое должно быть сверху на котле, либо на подающей трубе. При втором варианте группа должна стоять до первых кранов.

Либо на специальное посадочное место, которое должно быть сверху на котле, либо на подающей трубе. При втором варианте группа должна стоять до первых кранов. - Для правильной работы воздухоотводчика, группу необходимо располагать вертикально.

- Для дренажа можно применять трубу не более 2 метров длинной. Количество загибов трубки не должно превышать 2. Если нужно увеличить длину трубки или количество ее загибов, тогда нужно увеличить ее внутренний диаметр. Например, если стандартный клапан имеет резьбу 0,5 дюйма, то в случае короткой трубки (менее 2 метров длиной) можно взять металлопластиковую трубу диаметром 16 мм, а если дренаж будет длиннее или будет иметь больше двух загибов, то придется использовать металлопластиковую трубу диаметром 20 мм.

Группа безопасности установлена выше котла.

Резюме статьи.

Группа безопасности — необходима! Система отопления без нее может выйти из строя. Причем выйдет из строя самая дорогая часть системы — отопительный котел. Поэтому не экономьте на этом узле! Сейчас на прилавках магазинов много различных вариантов групп, но лично я вам советую остановиться на моделях европейских производителей. Они выполнены из материалов лучшего качества и работают более стабильно. На этом все, пишите свои вопросы в комментариях, пользуйтесь кнопками социальных сетей!

Поэтому не экономьте на этом узле! Сейчас на прилавках магазинов много различных вариантов групп, но лично я вам советую остановиться на моделях европейских производителей. Они выполнены из материалов лучшего качества и работают более стабильно. На этом все, пишите свои вопросы в комментариях, пользуйтесь кнопками социальных сетей!

Для чего нужна группа безопасности котла, как устроена и самостоятельная установка — СамСтрой

Мало кто догадывается о том, что любой котел отопления является весьма небезопасным в эксплуатации изделием – особенно данное утверждение актуально для котлов, в которых сложно контролировать процесс горения. К примеру, твердотопливные котлы – погасить пламя в нем можно, но резко снизить температуру теплоносителя не получится. Плохой контроль работы этих приспособлений для отопления дома может даже привести к взрыву. Решается этот вопрос весьма просто – с помощью установки так называемой группы безопасности котла, о которой и пойдет разговор в данной статье

Установка группы безопасностиГруппа безопасности котла: устройство и принцип работы

Что такое группа безопасности для отопления? По большому счету, это весьма простой комплекс оборудования, состоящий из трех небольших приборов, помещенных на одном общем коллекторе. Каждый из этих трех приборов имеет свою определенную функцию и отвечает за определенный сегмент безопасной эксплуатациисистемы отопления.

Каждый из этих трех приборов имеет свою определенную функцию и отвечает за определенный сегмент безопасной эксплуатациисистемы отопления.

1.Коллектор. За безопасность он не отвечает – это объединяющий элемент, связывающий приборы безопасности с системой отопления, а вернее с теплоносителем в ней. Именно теплоноситель, а вернее его состояние, контролируют установленные на коллекторе приборы.

2.Манометр. Он измеряет давление теплоносителя в системе отопления и необходим для визуального контроля работы системы отопления. Также он используется в процессе заполнения системы теплоносителем, что не дает возможность наполнить ее, так сказать, с горкой. Правильно наполненная система – это уже 50% гарантии того, что избыточного давления в ней не возникнет. Да, существуют внештатные ситуации, но для их предотвращения используется другой элемент группы безопасности.

3.Взрывной клапан. Это предохранитель на случай непредвиденных обстоятельств – к примеру, не сработала автоматика, и пошел перегрев теплоносителя. Результатом перегрева обычно является повышение давления теплоносителя, что само по себе может привести к разрыву трубопроводов, выходу из строя другого дорогостоящего оборудования и, как говорилось выше, даже к взрыву. Когда давление в системе повышается до критического, этот клапан срабатывает и сбрасывает часть теплоносителя в канализацию или еще куда-либо, снижая тем самым давление в системе.

Результатом перегрева обычно является повышение давления теплоносителя, что само по себе может привести к разрыву трубопроводов, выходу из строя другого дорогостоящего оборудования и, как говорилось выше, даже к взрыву. Когда давление в системе повышается до критического, этот клапан срабатывает и сбрасывает часть теплоносителя в канализацию или еще куда-либо, снижая тем самым давление в системе.

4.Автоматический воздухоотводчик. Может показаться, что это не слишком важный элемент группы безопасности и нужен он только для того, чтобы удалять воздух из системы. С одной стороны это так, но это только одно из предназначений автоматического сброса воздуха в группе безопасности котла отопления. Второе его назначение сводится к снижению давления в системе в моменты перегрева теплоносителя. Как это происходит? Все просто – при высоких температурах, в результате реакции химических элементов, содержащихся в воде и металлах, происходит обильное выделение газов, которые повышают давление в системе еще больше. Вовремя удаляя газы из трубопроводов, автоматический воздухоотводчик тем самым снижает давление теплоносителя в системе отопления.

Вовремя удаляя газы из трубопроводов, автоматический воздухоотводчик тем самым снижает давление теплоносителя в системе отопления.

Как видите, группа безопасности для системы отопления – это ключ к ее выживанию, это ваша страховка от испорченного оборудования и дополнительных расходов на восстановление системы отопления. Установка этого оборудования не является пустой тратой денег, и отказываться от такой защиты крайне неразумно – особенно если говорить о группе безопасности твердотопливного котла.

Правильная установка своими руками группы безопасности котла

Установку группы безопасности котла сложным процессом назвать трудно. Мало того, трудно назвать сложным и самостоятельный процесс сборки этого элемента защиты системы отопления. О том, как его сделать своими руками, мы расскажем немного дальше, а пока поговорим о тонкостях установки готовой группы безопасности, которые присутствуют здесь, даже несмотря на элементарность этого оборудования. Всего можно выделить три важных момента.

Всего можно выделить три важных момента.

1.Никакой запорной арматуры между группой безопасности и подачей отопления. Да, да, именно подачей, так как группа безопасности устанавливается в самом горячем месте. Категорический запрет на установку запорной арматуры связан с тем, что по своей сути она является слабым звеном, которое при перегреве разорвет раньше, чем сработает взрывной клапан.

2.Никакого промежуточного оборудования, в том числе и тройников, между котлом и группой безопасности по центральной магистрали, подающей теплоноситель. Все, что установлено до группы безопасности, опять-таки, является слабым звеном, которое может быть разрушено избыточным давлением еще до того, как сработает защитный предохранительный клапан.

3.Чем ближе к котлу, тем лучше. Здесь все просто – давление в системе нарастает постепенно. В смысле того, что существует небольшая задержка в его распространении по трубопроводам отопления – возле котла оно нарастает в первую очередь и дальше распространяется по магистралям в течение считанных секунд. Именно в эти секунды и должен среагировать взрывной клапан в случае перегрева. В идеале группа безопасности должна монтироваться на специальный патрубок, предусмотренный в котле производителем. Если по каким-либо причинам возможность в этом отсутствует, то можно выполнить и самостоятельную врезку группы безопасности непосредственно в подачу теплоносителя.

Именно в эти секунды и должен среагировать взрывной клапан в случае перегрева. В идеале группа безопасности должна монтироваться на специальный патрубок, предусмотренный в котле производителем. Если по каким-либо причинам возможность в этом отсутствует, то можно выполнить и самостоятельную врезку группы безопасности непосредственно в подачу теплоносителя.

Кроме того, не следует выпускать из виду и другие немаловажные моменты. К примеру, сбрасываемый теплоноситель нужно куда-то девать – не выливать же его прямиком на пол? Сброс можно направлять непосредственно в канализацию, но лучше всего для этого дела использовать специальную емкость – благодаря ей вы будете видеть, сработала ли защита или нет в моменты вашего отсутствия в доме. Соединяя сбросной клапан с емкостью или канализацией, не стоит забывать и о таком важном моменте, как сечение соединительной трубы – оно должно быть не меньше, чем выпускное отверстие в самом клапане. Ничто не должно мешать сбросу перегретого теплоносителя, в том числе и отводящий его шланг – в противном случае его просто сорвет, что может привести к намоканию электрооборудования, используемого в вашей домашней котельной.

В заключение темы скажу несколько слов по поводу самостоятельного изготовления группы безопасности для котла отопления. Ситуация здесь такая, что действительно изготовить своими руками можно только один элемент этого приспособления – гребенку. Все остальное (взрывной клапан, манометр и автоматический воздухоотводчик) самостоятельно сделать ну никак не получится. Другое дело – гребенка, изготовить своими руками ее не очень сложно, особенно если человек умеет пользоваться сваркой. Сразу нужно отметить, что ни из полипропилена, ни из металлопластика, ни из каких-либо других труб и даже латунных тройников коллектор группы безопасности не собирается – это чревато его порывом в критических ситуациях. Коллектор нужно делать из стали методом сварки. То есть понадобится кусок толстостенной трубы и металлические резьбовые муфты в количестве 4 штуки: три из них – это подключение устройств, а четвертая нужна для подсоединения к системе отопления. К слову говоря, чтобы не глушить одну сторону гребенки, в том месте можно приварить одну из трех муфт, в которую потом установить угловой автоматический сбросник воздуха.

К слову говоря, чтобы не глушить одну сторону гребенки, в том месте можно приварить одну из трех муфт, в которую потом установить угловой автоматический сбросник воздуха.

Это как вариант, если готовая гребенка на три положения покажется вам слишком дорогостоящим удовольствием. Сами понимаете, что лучше купить качественное готовое изделие и не переживать о последствиях, связанных с группой безопасности котла, изготовленной своими руками. В любом случае, приобретать ее по отдельности обойдется дешевле, чем в собранном виде.

Группа безопасности котла отопительния: схема установки

Как правильно устанавливать группу безопасности котла в закрытую систему отопления. Группа безопасности котла — набор предохранительных элементов предназначенных для защиты систем отопления от превышения максимально допустимого рабочего давления и отвода воздуха из них.

В большинстве случаев, группу безопасности котла устанавливают не правильно, что приводит к снятию котла с гарантии.

Для начала объясним, что такое группа безопасности, для чего она нужна и из чего состоит. Группа безопасности состоит из манометра, воздухоотводчика и предохранительного клапана. Теперь объясним назначение каждого элемента группы:

- Манометр – показывает давление в системе отопления

- Воздухоотводчик – предотвращает завоздушивание системы отопления

- Предохранительный клапан – защищает систему отопления от избыточного давления

Из всего вышеперечисленного следует, что группа безопасности защищает систему отопления от избыточного давления и завоздушивания.

Во время монтажа закрытой системы отопления нужно сделать так, чтобы в случае выхода из строя любого элемента, можно было без особых сложностей его заменить, либо произвести ремонтные работы, не сливая при этом всю систему и не проделывая трудоемкие процедуры. Поэтому для этих целей ставятся шаровые краны (отсекающие). Допустим у вас потек радиатор. Мы просто перекрываем два отсекающих крана, которые установлены перед ним и после него, и снимаем радиатор, при этом вся система продолжает функционировать, что не маловажно, когда температура на улице ниже нуля градусов.

Неправильная установка группы безопасности

Устанавливается она на подачу. В силу незнания или неграмотности многие, устанавливая группу безопасности, ставят отсекающий кран между котлом и группой безопасности (рис.1),

либо непоредственно на группу безопасности (рис.2),

аргументируя это тем, что в случае выхода котла из строя можно будет его заменить или произвести ремонтные работы..jpg) В обоих случаях установка была произведена не правильно и, в случае выхода котла из строя, сервисные центры откажут Вам в гарантийном ремонте, аргументируя это тем, что котел установлен не правильно: такое расположение крана делает возможным перегрев системы и выход котла из строя в случае перекрытия отсекающего крана рабочими, третьими лицами или детьми.

В обоих случаях установка была произведена не правильно и, в случае выхода котла из строя, сервисные центры откажут Вам в гарантийном ремонте, аргументируя это тем, что котел установлен не правильно: такое расположение крана делает возможным перегрев системы и выход котла из строя в случае перекрытия отсекающего крана рабочими, третьими лицами или детьми.

Правильная установка группы безопасности

Устанавливать группу безопасности котла нужно так, чтобы отсекающий кран находился за ней (рис.3)

Такое расположение является абсолютно верным и говорит о том, что монтаж произвели квалифицированные специалисты. В этом случае Вам никто не сможет отказать в гарантийном ремонте.

Видео

установка и подключение своими руками на отопление

Группа безопасности для отопления – это специальный набор из особых элементов, которые применяются для осуществления целостной защиты системы обогрева. Она защищает от несчастных случаев при сильном повышении уровня давления либо выходе воздуха из системы.

Она защищает от несчастных случаев при сильном повышении уровня давления либо выходе воздуха из системы.

Группа безопасности для системы отопления

Из чего состоит?

Группа безопасности системы отопления состоит из предохранителей. Оборудование включает в себя такие компоненты:

- предохранительный клапан;

- манометр;

- консоли, устанавливаемые на одном основании;

- воздухосбрасыватель.

Клапан, консоли, выполненные на единой подставке, корпус устройства для отвода воздуха, штуцер манометровый для подключения изготавливаются с применением горячей ковки, а впоследствии подвергаются токарной обработке. Выполняются эти элементы из латуни.

Крышка предохранительного клапана в то же время делается из прочного нейлона, что в обязательном порядке должен быть стойким к высоким температурам. Устройство для измерения давления производится из пластика типа ABS, а его шкала, изготовленная из лёгкого и крепкого сплава алюминия, защищается акриловым стеклом.

Стоит сказать, как работает группа безопасности в системе отопления.

Составляющие группы безопасности

Назначение группы безопасности можно объединить в три пункта. Рассмотрим их детально.

Манометр необходим для того, чтобы можно было с лёгкостью определить давление жидкости в баке котла и в целостной системе. Пригодится также при заполнении трубопроводной сети и регулировке давления в закрытой системе отопления.

Воздухосбрасыватель имеет сервисное назначение. Внутри он имеет камеру с поплавком, который механически связан с клапаном. Клапан открывается, если воды нет. Функция прибора состоит в удалении воздуха в период функционирования, а также при заполнении радиатора и системы жидкостью. Второстепенная функция воздухосбрасывателя в выпуске первых паров, которые образуются в баке котла при чрезмерном нагреве.

Клапан предохранительный является аварийным прибором, который сбрасывает воду и пары, если указанный порог давления становится выше нормы.

Таким образом, назначение группы безопасности состоит в регулировке и предупреждении ситуаций аварий, которые могут быть связаны с закипанием теплоносителя в водяной рубашке теплового генератора. Принцип работы таков: изначально манометр реагирует на рост давления, затем появившийся пар уходит через воздухоотводчик, а потом происходит сбрасывание воды (или смеси пара и воды) из системы клапаном предохранения.

Группа безопасности с расширительным баком выполняет важную функцию в системе отопления, в случае отсутствия которой неминуемо произошёл бы взрыв оболочки котла.

А так, если ничего не делать, клапан сброса будет сливать жидкость до той поры, пока давление не войдёт в разрешённые рамки. Во многих котельных установках верхний порог давления равен 3 Бар. Есть модели и с максимальным давлением работы 1,6-2 Бар.

О назначении и видах балансировочного клапана для системы отопления можете прочитать здесь.Всегда ли нужна установка группы безопасности?

Группа безопасности системы отопления нужна не всегда, однако, если вы желаете лишний раз подстраховаться, можете и установить её. К примеру, устройства, которые функционируют от сжигания природного газа или дизельного топлива, от потребления электрической энергии, не требует дополнительной защиты. Такие агрегаты уже имеют высокий уровень безопасности и могут тут же остановиться и отключить нагрев при росте температуры либо давления.

К примеру, устройства, которые функционируют от сжигания природного газа или дизельного топлива, от потребления электрической энергии, не требует дополнительной защиты. Такие агрегаты уже имеют высокий уровень безопасности и могут тут же остановиться и отключить нагрев при росте температуры либо давления.

Установка группы безопасности в систему закрытого типа котла, работающего от газа или от сети электропитания, чаще производится просто для удобного обслуживания и комфортного контроля.

Схема установки группы безопасности для системы отопления с расширительным баком

В то же время источники тепла в виде твердотопливного котла имеют большую инерцию, потому сразу остановиться не могут. Даже котлам на пеллетных гранулах с автоматизированной системой необходимо чуть-чуть времени для сжигания топлива, попавшего в зону горения. А что случиться с топкой, которая полна горящих дров?

Терморегулятор при повышении температуры в рубашке мгновенно перекроет воздух, однако процесс завершится только со временем. Дрова не прекратят гореть, а будут тлеть, в результате чего температура жидкости станет выше ещё на пару градусов. Исключить вскипание и последующий взрыв поможет лишь группа безопасности. Поэтому в котле на твёрдом топливе она является обязательным условием.

Дрова не прекратят гореть, а будут тлеть, в результате чего температура жидкости станет выше ещё на пару градусов. Исключить вскипание и последующий взрыв поможет лишь группа безопасности. Поэтому в котле на твёрдом топливе она является обязательным условием.

Почти все компании-производители включают группу безопасности в стандартный комплект оснащения твердотопливного котла.

Монтаж и подключение группы безопасности к системе отопления

Тогда, когда котёл на твёрдом топливе не оснащён группой, её можно приобрести отдельно либо собрать своими руками. Важно будет только верно подобрать устройства под свой котёл.

Теххарактеристики автоматического воздухосбрасывателя особо не имеют значения, но вот параметры манометра и аварийного клапана приобретаются по величине максимального рабочего давления, которое прописано в техническом паспорте агрегата.

Схема расположения группы безопасности при обвязке твердотопливного котла

Монтаж группы безопасности в систему отопления провести не сложно. Это можно сделать самостоятельно при помощи обычного набора инструмента и двумя вариантами:

- Первый способ – это установка на первоначально установленный штуцер, который выходит их отопительного котла.

- Второй способ – врезка в трубопровод подачи на выходе из агрегата.

Теперь о том, как правильно установить группу безопасности на отопление.

При монтаже устройства важно помнить, что на участке посреди выходного патрубка котла и группой не стоит устанавливать различную арматуру. Также нельзя подключать другие приборы при помощи тройника. Чем меньше длина данного участка, тем лучше. Самый лучший вариант – установить приборы у самого агрегата.

В случае крепления группы на магистрали подачи стоит выбрать такой участок, чтобы от входа к котлу можно было хорошо разглядеть показания манометра. Бывает так, что для этого необходимо сделать монтаж группы безопасности на отрезке трубы в вертикальном положении. Либо специальном кронштейне, который крепится к стене. К выходному патрубку клапана предохранения нужно подсоединить шланг (желательно бесцветный) и опустить его в канализацию или пластиковую канистру. Преимущество первого способа в том, что по уровню жидкости в ёмкости всегда можно будет отследить критическую работу котла в то время, когда вы отсутствовали дома.

Бывает так, что для этого необходимо сделать монтаж группы безопасности на отрезке трубы в вертикальном положении. Либо специальном кронштейне, который крепится к стене. К выходному патрубку клапана предохранения нужно подсоединить шланг (желательно бесцветный) и опустить его в канализацию или пластиковую канистру. Преимущество первого способа в том, что по уровню жидкости в ёмкости всегда можно будет отследить критическую работу котла в то время, когда вы отсутствовали дома.

Группа безопасности для отопления – важная часть всей системы обогрева. Она в обязательном порядке должна устанавливаться в твердотопливном котле, однако и в других агрегатах (от электросети, газовых) группа станет дополнительным источником охраны. Группа безопасности не стоит дорого, но в то же время сможет обеспечить хорошие условия для эксплуатации и создаст дополнительную защиту.

Назначение, устройство и монтаж группы безопасности твердотопливного котла

В работе твердотопливных водогрейных котлов есть две особенности: инерционность горения топлива и невозможность точного регулирования тепловыделения. Другими словами, для снижения температуры в топке нужно время, ее невозможно погасить как газовую горелку. При эксплуатации котла часто возникают ситуации, когда теплоноситель уже прогрелся до заданной температуры, давление в системе отопления выросло до рабочего значения, а энергия продолжает выделяться. Это грозит закипанием теплоносителя и резким повышением давления.

В промышленных котельных установках есть сложная система контроля рабочих параметров, обеспечивающая безопасность для теплообменника. За работой оборудования постоянно следит оператор. В бытовом отоплении важна автономность: владелец дома не может находиться в котельной круглосуточно. Чтобы предотвратить выход рабочих параметров за пределы допусков, устанавливается группа безопасности котла.

Содержание:

- Что входит в состав группы безопасности?

- Сфера применения

- Особенности выбора

- Требования к установке и эксплуатации

- Группы безопасности «Теплодар»

Что входит в состав группы безопасности?

Группа безопасности состоит из клапана сброса избыточного давления, автоматического воздухоотводчика и манометра. Три устройства установлены на одном коллекторе, который обычно делают из стали или латуни.

Автоматический воздухоотводчик

При нагреве теплоносителя растворимость содержащихся в нем примесей, в том числе газообразных, снижается. В результате в теплообменнике выделяются пузырьки газа. Их скопление может привести к образованию воздушных пробок, которые ухудшают условия циркуляции теплоносителя. К попаданию воздуха в систему могут привести ошибки монтажа, например, неправильная врезка крана подпитки или плохая герметичность стыков.

Автоматический воздухоотводчик, расположенный за теплообменником, удаляет пузырьки газа сразу же после их образования и не дает им пройти дальше в систему. Устройство представляет собой нормально закрытый клапан. Оно состоит из камеры и поплавка с иглой, которая перекрывает выпускное отверстие. Когда воздух скапливается в камере и вытесняет воду, поплавок опускается, отверстие открывается. После выхода воздуха клапан возвращается в исходное положение.

Клапан сброса избыточного давления

В процессе нагрева теплоноситель увеличивается в объеме. Для компенсации теплового расширения в системе отопления есть мембранный бак. Но горение твердого топлива может сопровождаться избыточным тепловыделением. Из-за этого объем увеличивается больше расчетного значения, и расширительный бак «не справляется». Одна из таких нештатных ситуаций — закипание котла. В замкнутой системе увеличение объема приводит к росту давления. Трубы и радиаторы, рассчитанные на 7-9 бар, справляются с такими нагрузками, а теплообменник с рабочим давлением 2 или 3 бар может не выдержать.

Клапан сброса избыточного давления, или предохранительный клапан, устанавливают для безопасного удаления излишков теплоносителя из системы. В закрытом положении шток устройства удерживается пружиной, настроенной на определенное усилие. Если давление воды на клапан оказывается выше, он открывается. После сброса теплоносителя пружина возвращает шток в исходное положение.

Манометр

Манометр предназначен для оперативного контроля давления в системе и настройки ее работы. Помимо стандартной градуировки на его индикаторе есть метки, указывающие максимально допустимое давление и рабочий диапазон.

Существует еще одна разновидность группы безопасности котла отопления — консоль для установки расширительного бака. На ее коллекторе имеется дополнительный резьбовой патрубок. Для удобства обслуживания расширительного бака допускается установка промежуточного отсекающего вентиля. Он позволяет демонтировать емкость без слива теплоносителя из системы.

Сфера применения

Описанное выше комплектное изделие нужно далеко не во всех системах отопления. Например, в настенных газовых котлах автоматика безопасности уже есть. Показания манометра и термометра можно вывести на экран панели управления, а предохранительный клапан и воздухоотводчик находятся под панелью. «Начинающие» владельцы настенных котлов часто пугаются, когда через отверстие в нижней части корпуса выходит несколько капель воды. Не все знают, что это — результат срабатывания клапана сброса избыточного давления.

Не нужна группа безопасности и в открытых гравитационных системах отопления. Давление в них никогда не поднимается до небезопасных значений, а воздух выходит через открытый расширительный бак.

В соответствии с правилами безопасной эксплуатации напольных газовых и твердотопливных котлов, подключенных к закрытой системе отопления, группа должна быть обязательно установлена в обвязке. Помимо основной задачи, а именно защиты теплообменника и трубопроводов, она является хорошим средством диагностики неисправностей.

Помимо основной задачи, а именно защиты теплообменника и трубопроводов, она является хорошим средством диагностики неисправностей.

В качестве примера можно привести следующую ситуацию. Рабочее давление при остывшем теплоносителе ниже минимального. Владелец котла включает подпитку, «догоняет» давление, а затем загружает топливо. После прогрева теплоносителя стрелка манометра доходит до максимума, а затем срабатывает предохранительный клапан. Котел работает нормально до полного прогорания загрузки, а затем (после некоторого снижения температуры ситуация повторяется: давление снова ниже минимума. Причина — неправильная работа мембранного бака. Возможно два варианта:

- Разрушена мембрана. После выкручивания ниппеля из отверстия идет вода.

- Упало давление в воздушной камере. Нужно проверить герметичность ниппеля и заменить его при необходимости. После этого камеру можно накачать шинным насосом до «паспортного» давления.

Принцип работы системы с мембранным баком.

Особенности выбора

При выборе группы безопасности обратите внимание на следующие технические параметры:

- Максимальная мощность.

- Максимальная температура теплоносителя.

- Присоединительный диаметр. Группы безопасности бытовых котлов мощностью до 50 кВт имеют патрубок с внутренней резьбой 1”.

- Номинальное давление. Оно должно соответствовать параметру, указанному в паспорте котла.

- Совместимость с теплоносителем. Некоторые устройства нельзя устанавливать в системы отопления с незамерзающими жидкостями.

Требования к установке и эксплуатации

Для эффективной защиты котла к установке группы безопасности предъявляют ряд требований:

- Коллектор врезается в подающую магистраль как можно ближе к котлу и размещается выше него.

- Отсечной вентиль на подаче устанавливается после группы безопасности. Если владелец котла не открыл его по невнимательности перед розжигом, сработает предохранительный клапан.

- Если на коллекторе есть фланец с монтажными отверстиями, устройство нужно закрепить на стене. Все элементы группы безопасности должны находиться в строго вертикальном положении.

- Проходное сечение трубопровода в месте установки группы безопасности должно составлять не менее 15 мм.

- Если сбросное отверстие подключается к канализационной системе, необходимо обеспечить воздушный разрыв струи. Это предотвратит заражение теплоносителя патогенными микроорганизмами.

В процессе эксплуатации группы безопасности котла проверка срабатывания предохранительного клапана выполняется не реже одного раза в полгода. В большинстве таких устройств есть поворотная рукоятка. Если в конце вращения по часовой стрелке слышится щелчок, клапан работает нормально.

При заполнении системы отопления теплоносителем автоматический воздухоотводчик группы безопасности должен быть закрыт. Воздух удаляют через кран Маевского, установленный в верхней точке системы отопления.

Группы безопасности «Теплодар»

Компания «Теплодар» производит группы безопасности для котлов, работающих на твердом топливе. Мы предлагаем готовые комплекты устройств, собранные на латунных коллекторах. Каждый элемент проверен на соответствие заявленным характеристикам, что гарантирует отработку всех защитных функций. Мы предлагаем группы для систем отопления с рабочим давлением 2, 2,5 и 3 бар. Они укомплектованы манометрами с диапазоном измерений 0-4 бар. Диаметр присоединительной муфты — 1“.

В каталоге вы можете выбрать группу безопасности для любой модели «КУППЕР» компании «Теплодар», а также для твердотопливных котлов других производителей. Получить консультации по выбору и комплектации устройств можно у менеджера по телефону.

Группа безопасности для отопления | Good-Tips.PRO

Группа безопасности отопления: предохранительный клапан, воздухоотводчик и манометр (слева направо). Фото: Комап-ТулаГруппа безопасности отопления: предохранительный клапан, воздухоотводчик и манометр (слева направо). Фото: Комап-ТулаГруппа безопасности для котлов и систем отопления предохраняют от разрушения оборудование, отводя излишнее давление теплоносителя в атмосферу. Также группы безопасности отвечают за отвод воздуха, а манометр дублирует показания манометра котла

Текст: Владимир Равилов · 08-27-2018 12-20-2020 Good-Tips.PROГруппа безопасности (блок безопасности) — устройство, обеспечивающее безопасный для человека и для оборудования сброс аварийного давления из системы отопления при неисправности оборудования, а также отвод воздуха из системы.

Группа безопасности обязательно включает в себя манометр, автоматический воздухоотводчик и предохранительный клапан, настроенный на аварийное давление 3-6 кгс/см2. Чаще всего все устройства собирают на одном корпусе, выполненном в виде подсвечника. Однако при желании можно сделать распределенную группу безопасности, разместив приборы в разных местах.

Манометр

Несмотря на то, что каждый современный котел оборудован манометром для контроля за давлением теплоносителя в системе отопления, не повредит контрольный манометр, предназначенный для сравнения показаний рабочего манометра.

Манометры, устанавливаемые в группу безопасности имеют две стрелки: одна черная — показывающая реальное давление теплоносителя в системе отопления, вторая красная — устанавливаемая вручную, отверткой, для обозначения максимального давления, с превышением которого сработает предохранительный клапан.

Итак, красную, контрольную стрелку надо настроить на максимальное давление. Максимальное давление воды в системе отопления не должно быть больше максимального давления воды в котле. Чаще всего котлы рассчитаны на стабильную работу под давлением 2 кгс/см2, поэтому при повышении давления свыше 3 кгс/см2 в котлах срабатывают датчики, останавливающие оборудование. Поэтому предохранительные клапаны на большинстве групп безопасности, предназначенных для систем отопления частных домов настроены на давление 3 кгс/см2.

Максимальное давление воды в системе отопления не должно быть больше максимального давления воды в котле. Чаще всего котлы рассчитаны на стабильную работу под давлением 2 кгс/см2, поэтому при повышении давления свыше 3 кгс/см2 в котлах срабатывают датчики, останавливающие оборудование. Поэтому предохранительные клапаны на большинстве групп безопасности, предназначенных для систем отопления частных домов настроены на давление 3 кгс/см2.

Предохранительный клапан

Предохранительный клапан — устройство, срабатывающее при достижении определенного давления среды (пружина сжимается и открывает выход теплоносителя наружу). После срабатывания предохранительного клапана давление в системе понижается до безопасных значений.

Следует знать, что исправный клапан никогда не сработает просто так (он скорее не сработает, чем сработает без причины). Поэтому каждое срабатывание предохранительного клапана надо исследовать, чтобы найти причину.

Причиной срабатывания предохранительного клапана является резкое повышение в системе отопления, вызванное выходом из строя циркнасоса, расширительного бака или неисправного клапана подпитки (давление воды извне пересиливает давление воды внутри системы отопления). Реже предохранительный клапан срабатывает по причине выхода из строя теплообменника котла и самого котла, но в этом случае котлу потребуется длительный и дорогостоящий ремонт.

Предохранительный клапан срабатывает быстро и с шумом, поэтому следует позаботиться об отведении жидкости в канализацию (многие этого не делают, а зря). Желательно, чтобы сбросная труба была заведена на воронку, а уже воронка была заведена в канализацию, чтобы видеть, что выливается из системы отопления: пар или горячая вода.

Красная рукоятка сверху предохранительного клапана предназначена для проверки исправности устройства. Если повернуть рукоятку по часовой стрелке, то на исправном предохранительном клапане должна потечь вода, а течь должна прекратиться сразу после прекращения вращения рукоятки. Если течь не останавливается попробуйте покрутить еще несколько раз. Если предохранительный клапан все равно течет, то потребуется его заменить на новый.

Если течь не останавливается попробуйте покрутить еще несколько раз. Если предохранительный клапан все равно течет, то потребуется его заменить на новый.

Если предохранительный клапан приобретается отдельно, а не в комплекте с группой безопасности, то давление срабатывания надо выбирать из потребностей вашей отопительной системы, сверяясь с проектом отопления.

Воздухоотводчик автоматический

Устройство и принцип работы автоматического воздухотводчика. Фото: CaleffiВоздухоотводчик — устройство, автоматически удаляющее воздух из системы отопления. Автоматический воздухоотводчик принято ставить в самых верхних точках системы отопления. Если верхних точек несколько, что ставят несколько воздухоотводчиков.

При покупке готовой группы безопасности воздухоотводчик всегда будет стоять посредине устройства, чтобы пузырьки воздуха стремились в самую верхнюю точку. Когда в в корпусе устройства скопится приличное количество воздуха, то поплавок сработает и откроет клапан, выпускающий воздух наружу.

Где установить группу безопасности

Группа безопасности устанавливается на подающем трубопроводе, вблизи отопительного котла так, чтобы показания манометра были видны на расстоянии 2-3 метра от устройства. Между группой безопасности и котлом нельзя ставить вентили (кроме отсекающих кранов, но и те нежелательны).

Надо приучить себя обращать внимание на группу безопасности при каждом посещении котельной, чтобы своевременно принять меры при возникновении проблем в работе оборудования.

Манометр должен располагаться так, чтобы его показания были видны без напряга, при любом посещении котельной. Теплоноситель, вытекающий через предохранительный клапан, тоже должен быть легко заметен, ибо о таком явлении нужно знать обязательно!

Группа безопасности своими руками

Группу безопасности можно сделать своими руками, но она, скорее всего, обойдется дороже группы безопасности, купленной в сборе. Надо купить манометр, воздухоотводчик и предохранительный клапан, а затем соединить их при помощи тройников, сгонов и переходников на манер готовых групп безопасности.

установка с расширительным баком в закрытую систему, подключение, что это такое, как подключить к котлу, как работает

Алгоритм срабатывания

Кратко подытожим принцип действия всей группы. С самого начала ввода в эксплуатацию работает автоматический воздухоотводчик, выводя из системы весь воздух. Однако при перегреве и достижении критических отметок давления он бессилен. Во избежание аварийной ситуации срабатывает предохранительный клапан, стравливая излишки теплоносителя, тем самым снижая давление в системе.

Для контроля работы системы в состав группы безопасности входит манометр, который показывает давление в моменте: пониженное давление свидетельствует о разгерметизации, неисправности расширительного бака или крана подпитки; повышенное – о расширении теплоносителя или чрезмерном выделении пара вследствие перегрева.

Из чего состоит группа безопасности системы отопления?

Группа безопасности для системы отопления состоит из корпуса, на котором установлены три прибора: манометр, предохранительный клапан и автоматический воздухоотводчик:

Группа безопасности для отопления: слева направо – предохранительный клапан, автоматический воздухоотводчик, манометр

Рассмотрим эти приборы каждый по отдельности.

Предохранительный клапан

Задача предохранительного клапана – уберечь систему отопления от слишком большого давления.

Предохранительный клапан рассчитан на определённое давление и при превышении этого давления срабатывает, т. е. сбрасывает лишнее.

Вообще-то, за компенсацию лишнего давления в отопительной системе отвечает расширительный бак: вода при нагревании расширяется – её излишки вытесняются в расширительный бак, чем и сохраняется давление в системе постоянным, а система – целой. При этом общее количество теплоносителя во всей системе отопления остаётся одинаковым.

Но бывает, что расширительный бак почему-либо не сработал. Для такой неприятности и ставится предохранительный клапан, через который лишняя вода сбросится из системы. Чтобы вода вытекала не на пол, присоединяем трубочку к резьбе сбоку и выводим эту трубочку в канализацию.

Вывод: канализация в котельной очень желательна.

И ещё:

важно! Антифриз в канализацию сбрасывать нельзя!

Сверху предохранительного клапана есть рукоятка (красная, похожая на вентиль водопроводного крана). С помощью этой рукоятки проверяем работоспособность предохранительного клапана. Работоспособность клапана проверяется очень просто: повернули рукоятку по направлению, указанному стрелкой – вода потекла, отпустили рукоятку – перестала течь, значит, клапан исправен, можем спать спокойно. Если же вода продолжает подтекать, откройте и закройте второй раз, третий… обычно течь прекращается.

С помощью этой рукоятки проверяем работоспособность предохранительного клапана. Работоспособность клапана проверяется очень просто: повернули рукоятку по направлению, указанному стрелкой – вода потекла, отпустили рукоятку – перестала течь, значит, клапан исправен, можем спать спокойно. Если же вода продолжает подтекать, откройте и закройте второй раз, третий… обычно течь прекращается.

Но если клапан упорно воду не держит, придётся его заменить. И чем быстрей, тем лучше, т. к. его работоспособность важна.

Теплоноситель через предохранительный клапан может подтекать из-за неплотной посадки клапана в седло (для непосвящённых звучит, как бред, но это так).

Выпускают предохранительные клапаны, рассчитанные на разное давление, подобрать нужно, исходя из давления, на которое рассчитан наш котёл. Для системы отопления частного дома покупаем клапан на 3 атм.

Допустим, в продаже нет группы безопасности с нужным клапаном. Тогда покупаем перечисленные приборы по отдельности и собираем блок безопасности своими руками.

Манометр

Манометр – это прибор для контроля давления в системе отопления.

Как и предохранительные клапаны, манометры есть, рассчитанные на разное давление, подбирать нужно такой, чтобы им было удобно пользоваться: одного взгляда на прибор должно быть достаточно для определения его показаний, без каких-либо вычислений.

Вывод: т. к. давление в системе отопления частного дома должно быть между 2 и 3 атм., то манометр выбираем не больше, чем на 4 атм.:

В манометре две стрелки: красная – контрольная, чёрная – рабочая. Красная устанавливается вручную на нужную отметку (как правило, 2 атм., для напольных котлов больше не рекомендуется, а вообще, уточняем в паспорте котла). Если при работе отопления рабочая стрелка отклонилась дальше красной – тревога! Что-то «полетело»!

Автоматический воздухоотводчик

Вся группа безопасности ставится сверху котла из-за воздухоотводчика: он должен находиться в самой верхней точке, куда устремляются пузырьки воздуха.![]()

Подробно же об этом устройстве читайте в статье про назначение, устройство и установку автоматического воздухоотводчика.

Как подключить твердотопливный котел

Каноническая схема подключения твердотопливного котла содержит два главных элемента, позволяющих ей надежно функционировать в системе отопления частного дома. Это группа безопасности и смесительный узел на основе трехходового клапана с термоголовкой и датчиком температуры, показанные на рисунке:

Всегда открытый выход смесительного клапана (левый патрубок на схеме) должен быть направлен к насосу и теплогенератору, иначе циркуляции в малом котловом контуре не будет

Представленная схема показывает, как подключить агрегат правильно и применяется с любыми котлами на твердом топливе, в том числе — пеллетными. Вы можете найти различные общие схемы отопления – с теплоаккумулятором, бойлером косвенного нагрева или гидрострелкой, на которых данный узел не показан, но он там должен быть обязательно. Способ защиты от выпадения влаги в топке подробно рассматривается на видео:

Задача группы безопасности, устанавливаемой прямо на выходе подающего патрубка твердотопливного котла, — сбрасывать в автоматическом режиме давление в сети при его росте сверх установленного значения (обычно – 3 Бар). Этим занимается предохранительный клапан, а кроме него элемент оснащен автоматическим воздухоотводчиком и манометром. Первый выпускает появляющийся в теплоносителе воздух, второй служит для контроля над давлением.

Как работает схема

Смесительный узел, предохраняющий теплогенератор от конденсата и температурных перепадов, работает по такому алгоритму, начиная от растопки:

- Дрова только разгораются, насос включен, клапан со стороны системы отопления закрыт. Теплоноситель циркулирует по малому кругу через байпас.

- При повышении температуры в обратном трубопроводе до 50—55 °С, где стоит накладной датчик выносного типа, термоголовка по его команде начинает нажимать на шток трехходового клапана.

- Клапан потихоньку открывается и холодная вода понемногу поступает в котел, смешиваясь с горячей из байпаса.

- По мере того как прогреваются все радиаторы растет общая температура и тогда клапан перекрывает байпас полностью, пропуская весь теплоноситель через теплообменник агрегата.

Данная схема обвязки – самая простая и надежная, ее монтаж можно спокойно выполнить своими руками и таким образом обеспечить безопасную работу твердотопливного котла. Касательно этого есть парочка рекомендаций, особенно при обвязке дровяного отопителя в частном доме полипропиленом или другими полимерными трубами:

- Участок трубы от котла до группы безопасности сделайте из металла, а дальше прокладывайте пластик.

- Толстостенный полипропилен плохо проводит тепло, из-за чего накладной датчик станет откровенно врать, а трехходовой кран – запаздывать. Для корректной работы узла участок между насосом и теплогенератором, где стоит медная колба, тоже должен быть металлическим.

Подключение медными трубами не защитит полипропилен от разрушения в случае перегрева ТТ-котла. Зато позволит корректно работать термодатчику и предохранительному клапану на группе безопасности

Другой момент – место установки циркуляционного насоса. Лучше всего ему стоять там, где он изображен на схеме – на обратке перед дровяным котлом. Вообще, ставить насос можно и на подаче, но вспомните, о чем говорилось выше: при аварийной ситуации в подающем патрубке может появиться пар.

Насос неспособен перекачивать газы, поэтому при заполнении камеры паром крыльчатка остановится, циркуляция теплоносителя прекратится. Это ускорит возможный взрыв котла, ведь он не будет охлаждаться протекающей из обратки водой.

Способ удешевления обвязки

Схему защиты от конденсата можно удешевить, если поставить трехходовой смесительный клапан упрощенной конструкции, не требующий подключения накладного температурного датчика и термоголовки. В нем уже вмонтирован термостатический элемент, настроенный на фиксированную температуру смеси 55 либо 60 °С, как это изображено на рисунке:

Специальный 3-ходовой клапан для твердотопливных отопительных агрегатов HERZ-Teplomix

Установка такого элемента однозначно позволяет сэкономить на обвязке ТТ-котла. Но при этом теряется возможность изменения температуры теплоносителя с помощью термоголовки, а ее отклонение на выходе может достигнуть на 1—2 °С. В большинстве случаев эти недостатки несущественны.

Но при этом теряется возможность изменения температуры теплоносителя с помощью термоголовки, а ее отклонение на выходе может достигнуть на 1—2 °С. В большинстве случаев эти недостатки несущественны.

Как и где ставится расширительный бак

Итак, мы собираемся своими руками спроектировать и собрать систему отопления. Если она еще и заработает — нашей радости не будет предела. Есть ли инструкция по установке расширительного бачка?

Открытая система

В этом случае ответ подскажет простой здравый смысл.

Открытая система отопления представляет собой, в сущности, один большой сосуд сложной формы со специфичными конвекционными потоками в нем.

Установка котла и отопительных приборов в нем, как и монтаж трубопроводов, должны обеспечить две вещи:

- Быстрый подъем нагретой котлом воды в верхнюю точку отопительной системы и ее слив через отопительные приборы самотеком;

- Беспрепятственное перемещение пузырьков воздуха туда, куда они устремятся в любом сосуде с любой жидкостью.

Вверх.

Вверх.

Выводы очевидны:

- Установка расширительного бачка отопления в открытой системе всегда выполняется в ее верхней точке.

Чаще всего — вверху разгонного коллектора однотрубной системы. В случае домов верхнего розлива (хоть вам и едва ли придется их проектировать) — в верхней точке розлива на чердаке. - Сам бачок для открытой системы не нуждается в запорной арматуре, резиновой мембране и даже в крышке (разве что для защиты от мусора).

Это простой открытый сверху водяной бак, в который всегда можно долить ведро воды взамен испарившейся.

Цена такого изделия равна стоимости нескольких сварочных электродов и квадратного метра стального листа толщиной 3-4 миллиметра.

Так выглядит расширительный бак для открытой системы отопления. При желании в люк в нем можно вывести водоразборный кран от водопровода. Но куда чаще он по мере испарения воды доливается обычным ведром.

Закрытая система

Здесь и к выбору бака, и к его монтажу придется отнестись достаточно серьезно.

Давайте соберем и систематизируем основную информацию, доступную на тематических ресурсах.

Монтаж расширительного бака системы отопления оптимален в том месте, где течение воды наиболее близко к ламинарному, где в отопительной системе минимум завихрений.

Самое очевидно решение — расположить его на прямом участке розлива перед циркуляционным насосом.

При этом высота относительно пола или котла значения не имеет: назначение бачка — компенсировать тепловое расширение и гасить гидроудары, а воздух мы прекрасно стравим через воздушные краны.

Типичная схема установки бачка. Его расположение в однотрубной системе будет таким же — перед насосом по ходу воды.

- Баки в заводской комплектации иногда снабжаются предохранительным клапаном, сбрасывающим избыточное давление.

Однако лучше перестраховаться и убедиться, что в вашем изделии он есть. Если нет — докупить и смонтировать рядом с баком. - Электрические и газовые котлы с электронными термостатами зачастую поставляются с встроенными циркуляционным насосом и расширительным баком отопления.

Прежде, чем отправляться за покупками — убедитесь, что они вам нужны.

Прежде, чем отправляться за покупками — убедитесь, что они вам нужны. - Принципиальное отличие мембранных расширительных баков от тех, что используются в открытых системах — их ориентация в пространстве.

В идеале теплоноситель должен поступать в бак сверху. Эта тонкость монтажа призвана полностью удалить воздух из того отсека бака, который предназначен для жидкости. - Минимальный объем расширительного бачка для водяной системы отопления берется примерно равным 1/10 объема теплоносителя в системе. Больше — допустимо. Меньше — опасно. Объем воды в отопительной системе можно грубо рассчитать, отталкиваясь от тепловой мощности котла: как правило, берется 15 литров теплоносителя на киловатт.

- Манометр, смонтированный рядом с расширительным баком и подпитывающим вентилем (соединяющим отопление с водопроводом), может оказать вам неоценимую услугу. Ситуация с залипшим золотником предохранительного клапана, увы, не так уж редка.

- Если клапан сбрасывает давление слишком часто — это явный признак того, что с объемом расширительного бачка вы просчитались.

Совсем не обязательно менять его. Достаточно приобрести еще один и подключить его параллельно.

Совсем не обязательно менять его. Достаточно приобрести еще один и подключить его параллельно. - Вода имеет сравнительно низкий коэффициент температурного расширения. Если вы перейдете с нее на незамерзающий теплоноситель (например, этиленгликоль), вам опять-таки понадобится увеличить объем расширительного бака или установить дополнительный.

Расширительный бак на фото смонтирован по всем правилам: теплоноситель подведен сверху, бак снабжен манометром и предохранительным клапаном.

Схема подключения

В напольном котле, в отличие от настенного, нет встроенного циркулярного насоса, экспанзомата и группы безопасности. Всё это нужно установить снаружи него. Труба для подачи подключается сверху котла и там же монтируется группа безопасности.

Правильная установка группы безопасности, где она находится на расстоянии от крана и не мешает ему

Между котлом и группой безопасности не должно быть запорной арматуры, фильтров или других элементов. Например, если кран окажется закрытым, то случится авария.

Обратите внимание! Группа безопасности всегда монтируется только в вертикальном положении и выше котла. Группа безопасности может быть представлена в фирменном виде

Главный элемент в ней — это аварийный клапан, который сбрасывает давление. В некоторых случаях можно установить вместо всей группы безопасности лишь один аварийный клапан на тройнике

Группа безопасности может быть представлена в фирменном виде. Главный элемент в ней — это аварийный клапан, который сбрасывает давление. В некоторых случаях можно установить вместо всей группы безопасности лишь один аварийный клапан на тройнике.

Очень часто группу безопасности ставят сразу над котлом, и в момент сброса клапаном давления, жидкость попадает на котёл, что недопустимо, если он электрический. Поэтому, если группа безопасности установлена над котлом, то к аварийному клапану подсоединяется трубка, и её отводят в сторону. Под ней ставится ёмкость для жидкости.

Схема подключения группы безопасности в системе отопления с расширительным баком

Схема обратки выполняется следующим образом (по направлению от котла) – запорный кран, циркуляционный насос, фильтр-грязевик, второй запорный кран, тройник с краном для подключения экспанзомата и краном для заполнения сети. Для систем с такой простой схемой не требуется установка обратного клапана. Фильтр-грязевик монтируется косым отводом вниз. Ротор насоса должен находиться горизонтально, а клеммная коробка в верхнем положении.

Для систем с такой простой схемой не требуется установка обратного клапана. Фильтр-грязевик монтируется косым отводом вниз. Ротор насоса должен находиться горизонтально, а клеммная коробка в верхнем положении.

Обратите внимание! Нельзя монтировать экспанзомат перед первым запорным краном. Экспанзомат компенсирует колебания давления в системе отопления

Вода нагреваясь, расширяется. Чтобы через аварийный клапан не сбрасывалось давление, его снижает расширительный бачок. Объём экспанзомата должен быть равен минимум 1/10 от всей системы

Экспанзомат компенсирует колебания давления в системе отопления. Вода нагреваясь, расширяется. Чтобы через аварийный клапан не сбрасывалось давление, его снижает расширительный бачок. Объём экспанзомата должен быть равен минимум 1/10 от всей системы.

Например, если объём котла 80 л, а системы отопления 140 л, то общий объём равен 220 л. Следовательно, для стабильной работы требуется расширительный бачок объемом 22 л. Специалисты рекомендуют брать экспанзомат большего размера – 1/7-1/8 от объёма всей системы.

Расширительный бак в закрытой системе отопления

В качестве уплотнителя для резьбовых соединений рекомендуется использовать ФУМ-ленту, лён, пасты или другие уплотнительные средства, которые обеспечат герметичное соединение всех элементов даже во время сильных нагрузок.

Где устанавливается расширительный бак на отопление

Итак, установка бачка зависит от типа системы отопления и назначения самого резервуара. Вопрос не в том, для чего нужен расширительный бак, а в каком месте он должен скомпенсировать расширение воды. То есть, в тепловой сети частного дома может стоять не один такой сосуд, а несколько. Вот перечень функций, возлагаемых на различные расширительные емкости:

- компенсация теплового расширения воды в закрытых системах отопления;

- в открытых сетях резервуар выполняет 2 функции – воспринимает лишний объем теплоносителя и удаляет воздух из системы в атмосферу;

- в определенных условиях мембранный бак служит дополнением к штатному расширительному бачку газового котла;

- поглощать излишки нагретой воды в сети горячего водоснабжения.

Находясь в наивысшей точке системы открытого типа, бачок работает как воздухоотводчик

В открытых тепловых сетях вода в резервуаре контактирует с атмосферным воздухом. Поэтому установка расширительного бака предусматривается в наивысшей точке – на стояке, идущем от котла. Зачастую эти системы делаются самотечными, с увеличенными диаметрами трубопроводов и большим количеством теплоносителя. Вместительность бака должна быть соответствующей и составлять около 10% от общего объема воды. Куда, как не на чердак, ставить такой габаритный резервуар.

Альтернативные самодельные баки открытого типа из пластиковой канистры (фото слева) и воздушного ресивера

Отопительные системы закрытого типа отличаются тем, что мембранный расширительный бак для воды полностью герметичен. Оптимальный вариант монтажа – в помещении котельной, рядом с остальным оборудованием. Другое место, где иногда приходится устанавливать закрытый расширительный бачок для отопления – это кухня в небольшом доме, поскольку там размещен котел.

В системах закрытого типа, работающих на незамерзающем теплоносителе, объем резервуара следует увеличить до 15% от общего количества жидкости. Причина — повышенный коэффициент теплового расширения гликолевых антифризов.

Принцип работы

Для каждой системы отопления имеются свои конкретные значения максимального давления. На это напрямую влияет степень нагрева и охлаждения жидкости, которая находится в сети. Как было описано выше, из-за того, что давление начинает превышать норму, могут произойти значительные поломки. Чтобы понять, как блок безопасности помогает избежать последствий аварийных ситуаций, стоит рассмотреть принцип его работы.

Набор частей блока безопасности может меняться в зависимости от того, для каких целей используется основной агрегат, но в базовой комплектации система содержит всего три модуля, которые вмонтированы в корпус. Это манометр, воздухоотвод (кран Маевского) и предохранительный клапан.

Разберем более подробно назначение всех трех элементов.

Манометр – это измерительный прибор, с помощью которого можно оперативно контролировать показатели давления. Самой главной его функцией является определение максимально точных данных. Но, как и любой прибор, он имеет определенные погрешности. Измерительными единицами в манометрах являются либо бары, либо атмосферы, но наиболее популярным остается первый вариант.

Как можно понять из описаний, каждая деталь блока безопасности выполняет свои определенные функции. Элементы могут как располагаться отдельно, в разных частях трубопровода, так и быть в единой связке. Также существует еще один вариант комплектации системы. В него добавлен гаситель гидравлических ударов, защищающий манометр от действия окружающей среды.

Оборудование в целом работает по определенной несложной схеме. Если по каким-то обстоятельствам расширительный бак не может возместить расширение теплоносителя, а закрытая система подвергается высокому давлению, то в недрах оборудования также увеличивается давление. В этот момент в работу включается предохранительный клапан. Его пружина сжимается, открывается вентиль. Так лишний теплоноситель получает возможность выхода, лишний воздух выходит через воздухоотводчик.

В этот момент в работу включается предохранительный клапан. Его пружина сжимается, открывается вентиль. Так лишний теплоноситель получает возможность выхода, лишний воздух выходит через воздухоотводчик.

Это связано с тем, что в подобных системах часто наблюдается слишком маленькая тяга внутри дымохода. В самом трубопроводе давление также может становиться либо слишком маленьким, либо очень большим. Из-за подобных проблем возможна загазованность помещения.

Как обвязывать котлы на твердом топливе

Схема подсоединения дровяного теплогенератора призвана решить 3 задачи (помимо снабжения батарей теплоносителем):

- Предотвращение перегрева и закипания ТТ-котла.

- Защита от холодной «обратки», обильного выделения конденсата внутри топливника.

- Работа с максимальным КПД, то есть, в режиме полноценного горения и высокой теплоотдачи.

Представленная схема обвязки твердотопливного котла с трехходовым смесительным клапаном позволяет защититься от конденсата в топке и вывести теплогенератор на режим максимальной эффективности. Как это работает:

Как это работает:

- Пока система и отопитель не прогреты, насос гоняет воду по малому котловому контуру, поскольку трехходовой вентиль закрыт со стороны радиаторов.

- Когда теплоноситель нагревается до 55—60 градусов, настроенный на указанную температуру клапан начинает подмешивать воду из холодной «обратки». Теплосеть загородного дома постепенно прогревается.

- По достижении максимальной температуры клапан полностью закрывает байпас, вся вода из ТТ-котла уходит в систему.

- Установленный на обратной линии насос прокачивает воду через рубашку агрегата, не давая последнему перегреться и вскипеть. Если поставить насос на подаче, камера с крыльчаткой может заполниться паром, перекачивание прекратится и котел гарантированно закипит.

Принцип нагрева с помощью трехходового вентиля применяется для обвязки любых теплогенераторов на твердом топливе – пиролизных, пеллетных, прямого и длительного горения. Исключение – гравитационная разводка, где вода движется слишком медленно и не провоцирует выпадение конденсата. Клапан создаст высокое гидравлическое сопротивление, препятствующее самотеку.

Клапан создаст высокое гидравлическое сопротивление, препятствующее самотеку.

Если производитель оснастил твердотопливный агрегат водяным контуром, змеевик можно использовать для аварийного охлаждения в случае перегрева. Заметьте: предохранитель на группе безопасности срабатывает от давления, а не температуры, поэтому не всегда способен защитить котел.

Проверенное решение – подключаем змеевик ГВС к водопроводу через специальный клапан теплового сброса, как показано на схеме. Элемент сработает от температурного датчика и в нужный момент пропустит через теплообменник большой объем холодной воды.

Использование буферной емкости

Лучший способ повысить эффективность ТТ-котла – подключить к отоплению через буферную емкость. На входе теплоаккумулятора собираем проверенную схему с трехходовым смесителем, на выходе ставим второй клапан, поддерживающий требуемую температуру в батареях. Циркуляцию в отопительной сети обеспечивает второй насос.

На входе теплоаккумулятора собираем проверенную схему с трехходовым смесителем, на выходе ставим второй клапан, поддерживающий требуемую температуру в батареях. Циркуляцию в отопительной сети обеспечивает второй насос.

Балансировочный вентиль на обратной линии нужен для регулировки производительности насосов

Что мы выигрываем благодаря тепловому аккумулятору:

- котел горит на максимуме и достигает заявленного КПД, топливо используется эффективно;

- вероятность перегрева резко снижается, поскольку агрегат сбрасывает излишки тепла в буферный бак;

- теплоаккумулятор играет роль гидрострелки, к емкости можно подключить несколько ветвей отопления, например, радиаторы I и II этажа, напольные греющие контуры;

- полностью прогретый резервуар поддерживает работу системы в течение длительного времени, когда дрова в топке котла прогорели.

ТТ-котел и накопительный водонагреватель

Чтобы с помощью дровяного теплогенератора загружать бойлер — «косвенник», нужно последний врезать в котловой контур, как изображено на картинке. Поясним функции отдельных элементов схемы:

Поясним функции отдельных элементов схемы:

- обратные клапаны не дают теплоносителю течь в другую сторону по контурам;

- второй насос (достаточно взять маломощную модель 25/40) обеспечивает циркуляцию через спиральный теплообменник водонагревателя;

- термостат отключает этот насос, когда бойлер достигает заданной температуры;

- дополнительный воздухоотводчик препятствует завоздушиванию подающей линии, которая окажется выше штатной группы безопасности.

Аналогичным способом можно стыковать бойлер с любым котлом, не оснащенным электронным блоком управления.

Пример создания группы безопасности Шаблон Heat

Creating_a_security_group.yaml

Это пример шаблона для создания групп безопасности и связанных с ними правил групп безопасности.

#

# Этот шаблон создает группы безопасности и правила группы безопасности, которые

# связанных с ними.

#

heat_template_version: 2013-05-23

описание:>

Создание образца шаблона группы безопасности. параметры:

AZ:

тип: строка

описание: Название зоны доступности

по умолчанию: jp-west-2a

SG_NAME:

тип: строка

описание: Название группы безопасности

по умолчанию: Sample_Security_Group_01

REMOTE_IP:

тип: строка

Описание: Префикс удаленного IP-адреса для связи с правилом группы безопасности.

по умолчанию: 192.168.10.0/24

Ресурсы:

SECURITY_GROUP:

тип: OS :: Neutron :: SecurityGroup

характеристики:

availability_zone: {get_param: AZ}

имя: {get_param: SG_NAME}

описание:>

Правило группы безопасности для создания

Разрешает подключение с удаленного IP (icmp, tcp22, 80, 443, 3389, 1688, 53 и udp 53)

правила:

# 1 вход: ICMP / RemoteIP

- {remote_ip_prefix: {get_param: REMOTE_IP}, направление: вход, протокол: icmp}

# 2 вход: TCP / SSH / 22 / RemoteIP

- {remote_ip_prefix: {get_param: REMOTE_IP}, направление: вход, протокол: tcp, port_range_min: 22, port_range_max: 22}

# 3 вход: TCP / HTTP / 80 / RemoteIP

- {remote_ip_prefix: {get_param: REMOTE_IP}, направление: вход, протокол: tcp, port_range_min: 80, port_range_max: 80}

# 4 вход: TCP / HTTPS / 443 / RemoteIP

- {remote_ip_prefix: {get_param: REMOTE_IP}, направление: вход, протокол: tcp, port_range_min: 443, port_range_max: 443}

# 5 вход: TCP / RDP / 3389 / RemoteIP

- {remote_ip_prefix: {get_param: REMOTE_IP}, направление: вход, протокол: tcp, port_range_min: 3389, port_range_max: 3389}

# 6 вход: TCP / KMS / 1688 / RemoteIP

- {remote_ip_prefix: {get_param: REMOTE_IP}, направление: вход, протокол: tcp, port_range_min: 1688, port_range_max: 1688}

# 7 вход: TCP / DNS / 53 / RemoteIP

- {remote_ip_prefix: {get_param: REMOTE_IP}, направление: вход, протокол: tcp, port_range_min: 53, port_range_max: 53}

# 8 вход: UDP / DNS / 53 / RemoteIP

- {remote_ip_prefix: {get_param: REMOTE_IP}, направление: вход, протокол: udp, port_range_min: 53, port_range_max: 53}

параметры:

AZ:

тип: строка

описание: Название зоны доступности

по умолчанию: jp-west-2a

SG_NAME:

тип: строка

описание: Название группы безопасности

по умолчанию: Sample_Security_Group_01

REMOTE_IP:

тип: строка

Описание: Префикс удаленного IP-адреса для связи с правилом группы безопасности.

по умолчанию: 192.168.10.0/24

Ресурсы:

SECURITY_GROUP:

тип: OS :: Neutron :: SecurityGroup

характеристики:

availability_zone: {get_param: AZ}

имя: {get_param: SG_NAME}

описание:>

Правило группы безопасности для создания

Разрешает подключение с удаленного IP (icmp, tcp22, 80, 443, 3389, 1688, 53 и udp 53)

правила:

# 1 вход: ICMP / RemoteIP

- {remote_ip_prefix: {get_param: REMOTE_IP}, направление: вход, протокол: icmp}

# 2 вход: TCP / SSH / 22 / RemoteIP

- {remote_ip_prefix: {get_param: REMOTE_IP}, направление: вход, протокол: tcp, port_range_min: 22, port_range_max: 22}

# 3 вход: TCP / HTTP / 80 / RemoteIP

- {remote_ip_prefix: {get_param: REMOTE_IP}, направление: вход, протокол: tcp, port_range_min: 80, port_range_max: 80}

# 4 вход: TCP / HTTPS / 443 / RemoteIP

- {remote_ip_prefix: {get_param: REMOTE_IP}, направление: вход, протокол: tcp, port_range_min: 443, port_range_max: 443}

# 5 вход: TCP / RDP / 3389 / RemoteIP

- {remote_ip_prefix: {get_param: REMOTE_IP}, направление: вход, протокол: tcp, port_range_min: 3389, port_range_max: 3389}

# 6 вход: TCP / KMS / 1688 / RemoteIP

- {remote_ip_prefix: {get_param: REMOTE_IP}, направление: вход, протокол: tcp, port_range_min: 1688, port_range_max: 1688}

# 7 вход: TCP / DNS / 53 / RemoteIP

- {remote_ip_prefix: {get_param: REMOTE_IP}, направление: вход, протокол: tcp, port_range_min: 53, port_range_max: 53}

# 8 вход: UDP / DNS / 53 / RemoteIP

- {remote_ip_prefix: {get_param: REMOTE_IP}, направление: вход, протокол: udp, port_range_min: 53, port_range_max: 53}

групп безопасности: правила для входящих и исходящих

Группа безопасности действует как виртуальный брандмауэр для вашей

Экземпляр для управления входящим и исходящим трафиком. Для каждой группы безопасности вы

добавить правила, управляющие входящим трафиком для экземпляров, и отдельный набор

правила, управляющие исходящим трафиком.

Для подключения к VPC создайте новую группу безопасности с описанием QuickSight-VPC .

Эта группа безопасности должна разрешать весь входящий TCP-трафик от групп безопасности.

адресатов данных, которые вы хотите достичь.В следующем примере создается

а

новая группа безопасности в VPC и возвращает идентификатор новой безопасности

группа.

aws ec2 создать группу безопасности \

--name QuickSight-VPC \

- имя-группы quicksight-vpc \

--описание "QuickSight-VPC" \

--vpc-id vpc-0daeb67adda59e0cd

Конфигурация сети достаточно сложна, поэтому мы настоятельно рекомендуем вам

Создайте

новая группа безопасности для использования с QuickSight. Это также упрощает работу с AWS

Поддержка, чтобы помочь вам, если вам нужно с ними связаться. Создание новой группы не

абсолютно необходимо. Однако следующие темы основаны на

предположение, что вы следуете этой рекомендации.

Это также упрощает работу с AWS

Поддержка, чтобы помочь вам, если вам нужно с ними связаться. Создание новой группы не

абсолютно необходимо. Однако следующие темы основаны на

предположение, что вы следуете этой рекомендации.

Чтобы Amazon QuickSight мог успешно подключаться к инстансу в вашем VPC, настройте ваша безопасность правила группы, чтобы разрешить трафик между сетевым интерфейсом QuickSight и пример который содержит ваши данные.Для этого настройте группу безопасности, прикрепленную к правила входящего трафика экземпляра вашей базы данных, чтобы разрешить следующий трафик:

Для получения дополнительной информации см. Группы безопасности для VPC и VPC и

подсети в Руководстве пользователя Amazon VPC.

Группы безопасности для VPC и VPC и

подсети в Руководстве пользователя Amazon VPC.

Входящие правила

Когда вы создаете группу безопасности, у нее нет правил для входящих подключений.Нет исходящего входящего трафика с другого хоста на ваш экземпляр разрешено, пока вы не добавите правила для входа в группа безопасности.

Группа безопасности, подключенная к сетевому интерфейсу QuickSight, ведет себя иначе.

чем большая часть безопасности

группы, потому что это не состояние. Другие группы безопасности обычно с состоянием . Это означает, что после того, как они установят исходящий

подключение к группе безопасности ресурса, они автоматически разрешают возврат

трафик. Напротив, группа безопасности сетевого интерфейса QuickSight не

автоматически разрешить возврат

трафик. По этой причине добавление правила выхода в сетевой интерфейс QuickSight

группа безопасности

не работает.Чтобы это работало для группы безопасности сетевого интерфейса QuickSight,

не забудьте добавить

входящее правило, которое явно разрешает обратный трафик из базы данных

хозяин.

Другие группы безопасности обычно с состоянием . Это означает, что после того, как они установят исходящий

подключение к группе безопасности ресурса, они автоматически разрешают возврат

трафик. Напротив, группа безопасности сетевого интерфейса QuickSight не

автоматически разрешить возврат

трафик. По этой причине добавление правила выхода в сетевой интерфейс QuickSight

группа безопасности

не работает.Чтобы это работало для группы безопасности сетевого интерфейса QuickSight,

не забудьте добавить

входящее правило, которое явно разрешает обратный трафик из базы данных

хозяин.

Правило для входящего трафика в вашей группе безопасности должно разрешать трафик на всех портах. Это нужно

сделать

это потому, что номер порта назначения любых входящих возвращаемых пакетов

установлен на случайно назначенный номер порта.

Это нужно

сделать

это потому, что номер порта назначения любых входящих возвращаемых пакетов

установлен на случайно назначенный номер порта.

Чтобы ограничить QuickSight подключением только к определенным экземплярам, вы можете указать безопасность идентификатор группы (рекомендуется) или частный IP-адрес экземпляров, которые вы хотите позволять.В любом случае входящее правило вашей группы безопасности по-прежнему должно разрешить трафик на всех портах (0–65535).

Чтобы QuickSight мог подключаться к любому экземпляру в VPC, вы можете настроить QuickSight

группа безопасности сетевого интерфейса. В этом случае дайте ему входящее правило для

разрешить трафик на 0.0.0.0 / 0 на всех портах (0–65535). Группа безопасности

используемый сетевой интерфейс QuickSight должен отличаться от

группы безопасности, используемые для ваших баз данных. Мы рекомендуем использовать отдельные

группы безопасности для подключения VPC.

В этом случае дайте ему входящее правило для

разрешить трафик на 0.0.0.0 / 0 на всех портах (0–65535). Группа безопасности

используемый сетевой интерфейс QuickSight должен отличаться от

группы безопасности, используемые для ваших баз данных. Мы рекомендуем использовать отдельные

группы безопасности для подключения VPC.

Если вы используете давно существующий инстанс БД Amazon RDS, проверьте свою конфигурацию.

чтобы увидеть

если вы используете группу безопасности БД.Группы безопасности БД используются с БД

экземпляры, которые не входят в VPC и находятся на платформе EC2-Classic.

Если это ваша конфигурация, и вы не перемещаете свой экземпляр БД в VPC для использования с QuickSight, обязательно обновите безопасность своей БД входящие правила группы.Обновите их, чтобы разрешить входящий трафик от VPC. группу безопасности, которую вы используете для QuickSight. Для получения дополнительной информации см. Управление доступом с помощью групп безопасности в Руководство пользователя Amazon RDS.

Исходящие правила

По умолчанию группа безопасности включает правило исходящего трафика, которое разрешает все

исходящий трафик. Мы рекомендуем вам удалить это правило по умолчанию и добавить

исходящие правила, разрешающие только определенный исходящий трафик.

Мы рекомендуем вам удалить это правило по умолчанию и добавить

исходящие правила, разрешающие только определенный исходящий трафик.

Не настраивайте группу безопасности на сетевом интерфейсе QuickSight с исходящим правило, разрешающее трафик на всех портах.Для получения информации о ключе соображения и рекомендации по управлению исходящим сетевым трафиком из VPC, ознакомьтесь с рекомендациями по обеспечению безопасности для вашего VPC в Руководство пользователя Amazon VPC.

Группа безопасности, подключенная к сетевому интерфейсу QuickSight, должна иметь исходящие правила. который

разрешить трафик для каждого из экземпляров базы данных в вашем VPC, который вы хотите

QuickSight для подключения.Чтобы ограничить QuickSight подключением только к определенным

экземпляров укажите идентификатор группы безопасности (рекомендуется) или частный IP

адрес разрешенных экземпляров. Вы настроили это вместе с

соответствующие номера портов для ваших экземпляров (порт, который экземпляры

прослушивание) в исходящем правиле.

который

разрешить трафик для каждого из экземпляров базы данных в вашем VPC, который вы хотите

QuickSight для подключения.Чтобы ограничить QuickSight подключением только к определенным

экземпляров укажите идентификатор группы безопасности (рекомендуется) или частный IP

адрес разрешенных экземпляров. Вы настроили это вместе с

соответствующие номера портов для ваших экземпляров (порт, который экземпляры

прослушивание) в исходящем правиле.

Группа безопасности VPC также должна разрешать исходящий трафик для групп безопасности.

адресатов данных, в частности, порт или порты, которые база данных

является

слушаю.

| # Авторские права (C) Metaswitch Networks 2017 г. | |

| # Если условия лицензии предоставлены вам в файле КОПИРОВАНИЯ в корневом каталоге | |

| # репозитория исходного кода, через который вы обращаетесь к этому коду, затем | |

| # лицензия, указанная в этом КОПИРОВАНИИ, применима к вашему использованию. | |

| # В противном случае никакие права не предоставляются, кроме тех, которые предоставлены вам | |

| # Metaswitch Networks в отдельном письменном соглашении. | |

| heat_template_version: 2013-05-23 | |

| описание:> | |

| Группы безопасности для Клируотера для использования | |

| Параметры: | |

| префикс_имя: | |

| тип: строка | |

| Описание | : префикс имени группы безопасности |

| по умолчанию: чистая вода | |

| ресурсов: | |

| base_mgmt: | |

| тип: OS :: Neutron :: SecurityGroup | |

| недвижимость: | |

| имя: {str_replace: {params: {__name_prefix__: {get_param: «name_prefix»}}, шаблон: __name_prefix __- base-mgmt}} | |

| описание: Базовая группа безопасности для всех узлов Clearwater (управление) | |

| правил: | |

| # Весь исходящий трафик | |

| — направление: выход | |

| ethertype: IPv4 | |

| — направление: выход | |